Seguridad en general

Vamos aquí a configurar el sistema de filtros y el firewall del router. Recordemos que, en configuraciones multipuesto, todos los puertos están inicialmente cerrados salvo que nosotros digamos lo contrario. Por tanto, el sistema de filtros es un complemento a la administración de puertos (Virtual Server), sobre todo para bloquear tráfico saliente.

Primero vamos con los filtros. Si no estamos ya dentro, accedemos al router introduciendo su IP en la barra de direcciones de nuestro navegador favorito. Tras teclear el usuario ("admin") y la contraseña, aparece la pantalla de bienvenida.

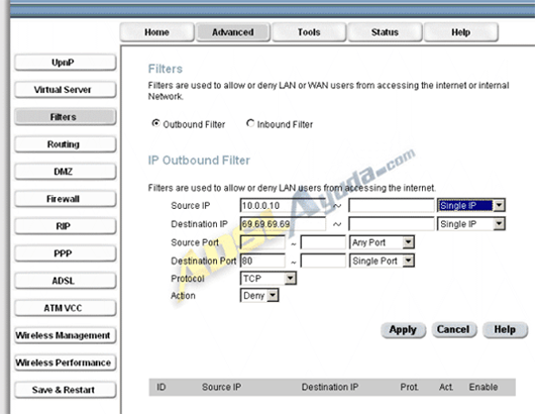

El uso más frecuente que podemos dar a los filtros es bloquear conexiones salientes. Por ejemplo, queremos que uno de nuestros ordenadores (el 10.0.0.10) no pueda navegar por una página ‘adulta’ cuya IP es 69.69.69.69. Basta con cerrar todo intento de conectar por el puerto 80 con esa IP:

En realidad, habría bastado con bloquear la IP de la web. Si la quitamos y mantenemos el puerto 80 como bloqueado, el ordenador 10.0.0.10 no podrá abrir ninguna página web (salvo las seguras, que van por el puerto remoto 443).

Explicación de las opciones:

- Outbond e Inbound quieren decir, respectivamente, saliente y entrante.

- Source IP es el ordenador o servidor desde donde parte la conexión, mientras que Destination IP es el destino. Notemos que en el caso de conexiones salientes, lógicamente, la fuente es nuestro ordenador mientras que el destino es el sitio remoto; en conexiones entrantes se invierten los términos.

- Lo mismo se aplica a los puertos (port) origen y destino.

- Tanto en puertos como en IPs, en el menú desplegable tenemos la opción de definir uno/a solo/a (single), cualquiera (any) o un rango de ellos/as (range), para la cual tendremos que introducir el puerto o IP final en la segunda casilla. En la primera hemos de teclear el inicial.

- En el protocolo, podemos elegir entre TCP, UDP o ambos (both), opción esta última útil en caso de duda.

- Finalmente, Allow y Deny significan "admitir" y "bloquear", respectivamente

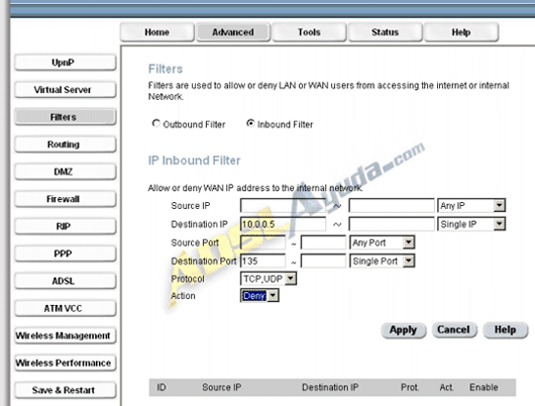

Otro de los usos es bloquear intentos de conexión entrantes para el ordenador configurado como DMZ o con el router en monopuesto. Por ejemplo, esta regla bloquearía los intentos del virus Blaster y sus contemporáneos por meterse en el ordenador 10.0.0.5. Blaster se conecta por el puerto local 135.

Pulsamos el botón Apply en cada caso (esto hará que pasen a la parte inferior) y una vez acabado, reiniciamos con Save & Restart. A partir de ese momento comenzarán a actuar.

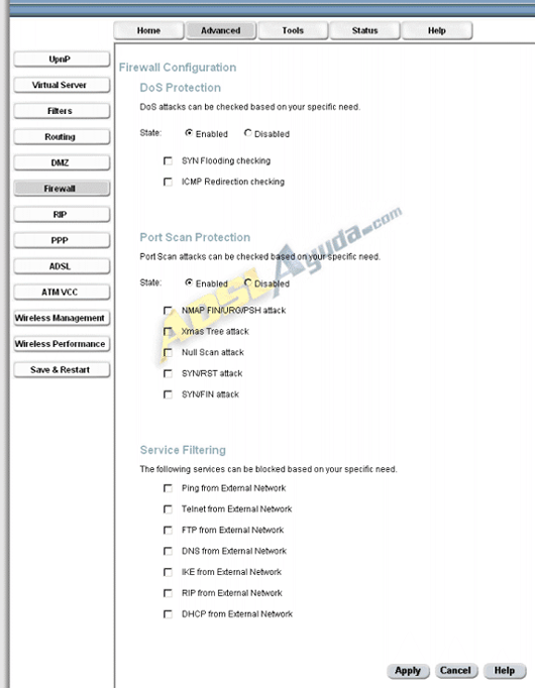

En cuanto al apartado Firewall, sirve para bloquear algunos tipos conocidos de ataques en los párrafos DoS Protection y Port Scan Protection. Basta con seleccionar "Enabled" para activar cada sección. En cuanto a Service Filtering, bloquea algunos servicios para que sean inaccesibles desde el exterior (no obstante, permanecerán activos si accedemos desde nuestra red local).

Save & Restart hará que el router memorice la configuración.

Documento elaborado por mced para www.adslayuda.com © 2005

Depósito legal: GI.492-2005